Pomimo że sieć Lightning znacznie zwiększa skalowalność i efektywność blockchaina Bitcoin, nie jest pozbawiona swojego unikalnego zestawu wyzwań. Jednym z takich problemów, które stanowią poważne zagrożenie dla jej użytkowników, jest występowanie ataków routingowych w sieci Lightning. Ten artykuł ma na celu wyjaśnienie złożoności tych ataków, w tym ich różnych rodzajów, oraz przedstawienie wskazówek, jak skutecznie je rozpoznawać i ograniczać.

Zrozumienie ataków routingowych w sieci Lightning

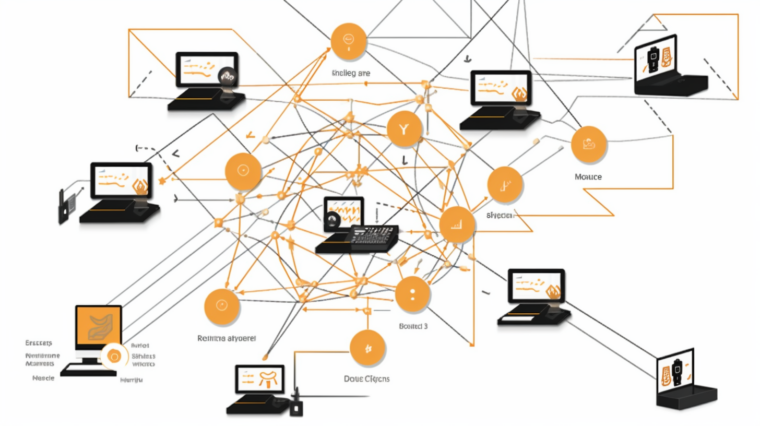

Sieć Lightning, rozwiązanie skalowania warstwy 2 dla blockchaina Bitcoin, umożliwia szybkie i ekonomiczne transakcje poprzez utworzenie sieci kanałów płatności. Jednakże, nie jest odporna na potencjalne zagrożenia dla bezpieczeństwa, takie jak ataki routingowe, które polegają na wykorzystywaniu słabości w systemie routingu przez użytkowników dla własnej korzyści. Przykładem powszechnego ataku routingowego jest sytuacja, gdy uczestnik celowo ustala wysokie opłaty za przekazywanie płatności przez swoje kanały, co czyni to kosztownym dla innych osób, uniemożliwiając tym samym efektywne i opłacalne przekazywanie płatności w sieci Lightning.

Mechanizm ataków routingowych

Złośliwi użytkownicy stosują różne strategie, aby wykorzystać podatności lub zakłócić system routingu płatności w sieci Lightning. Taktyki obejmują nakładanie wygórowanych opłat za przekazywanie płatności, rozpowszechnianie fałszywych informacji lub błędów w sieci, a nawet przeprowadzanie ataków sondowania w celu zdobycia wiedzy na temat architektury sieci i zachowania użytkowników. Te działania mogą naruszać niezawodność i użyteczność sieci Lightning, dlatego niezbędne jest, aby programiści i użytkownicy byli czujni i aktywnie dbali o zwiększanie bezpieczeństwa sieci.

Najpopularniejsze rodzaje ataków routingowych w sieci Lightning

Użytkownicy powinni być świadomi kilku rodzajów ataków routingowych:

- Snajperowanie opłat za przekazywanie płatności: W tym ataku węzeł oszukańczo ustala wygórowane opłaty za kanał płatności, którego kontrolę sprawuje, zniechęcając użytkowników do korzystania z sieci Lightning.

- Oszustwo z prawdopodobieństwem płatności: Tutaj złośliwy węzeł fałszywie twierdzi, że płatność zakończyła się niepowodzeniem, co obniża wydajność sieci.

- Ataki zatkania kanałów: Wrogi aktor celowo blokuje płynność w kanale płatności, uniemożliwiając legalnym użytkownikom jego wykorzystanie.

- Manipulacja saldem: Złośliwy węzeł celowo tworzy niewyrównany kanał, zakłócając działanie sieci.

- Flapowanie tras: W tym ataku węzeł oszukańczo zmienia często swoje ograniczenia kanałów lub struktury opłat, utrudniając innym znalezienie niezawodnych kanałów płatności.

- Ataki Sybil: Oszukańczy użytkownik zakłada wiele fikcyjnych węzłów w sieci, potencjalnie wprowadzając w błąd algorytmy routingu lub przeprowadzając inne ataki.

- Ataki onion routing: Złośliwy węzeł może próbować zdeanonimizować transakcję, analizując dane routingu, jeśli jest częścią trasy, naruszając w ten sposób prywatność nadawcy, odbiorcy i kwoty przekazywanej.

Rozpoznawanie i unikanie ataków routingowych

Rozpoznawanie ataków routingowych może być trudne, ponieważ często obejmują one działanie złych aktorów manipulujących przekazywaniem płatności dla własnej korzyści. Jednak te ataki zazwyczaj mają na celu zakłócenie funkcjonalności sieci lub nieuczciwe zyski z opłat za przekazywanie. Mogą się objawiać jako niespodziewane niepowodzenia płatności, nagłe zmiany w płynności kanałów lub nieprzewidziane opłaty za przekazywanie.

Narzędzia do monitorowania sieci, wieżyczki obserwacyjne, wybór trasy i analiza zachowania węzłów mogą pomóc w wykrywaniu tych złośliwych zachowań. Na przykład wieżyczki obserwacyjne zaprojektowane do monitorowania podejrzanej aktywności mogą nadawać transakcje karne i badać blockchain w poszukiwaniu potencjalnych prób zamknięcia kanału. Użytkownicy mogą również poprawić swoją zdolność do wykrywania zagrożeń związanych z przekazywaniem płatności, aktywnie uczestnicząc w społeczności sieci Lightning i ucząc się na podstawie wcześniejszych ataków.

W miarę jak zagłębiasz się w świat kryptowalut, platformy takie jak cryptoview.io mogą dostarczać cenne informacje i narzędzia do monitorowania Twoich inwestycji i być na bieżąco z najnowszymi trendami. Ta wiedza, w połączeniu z czujnym podejściem, może pomóc w zabezpieczeniu Twoich transakcji przed potencjalnymi atakami routingowymi.

Inwestuj w swoje bezpieczeństwo kryptowalut z cryptoview.ioZabezpieczenie przed atakami routingowymi jest kluczowe dla utrzymania integralności i bezpieczeństwa sieci Lightning. Można to osiągnąć poprzez wybór zaufanych węzłów, dywersyfikację tras routingu, regularne monitorowanie aktywności kanałów i śledzenie najnowszych aktualizacji oprogramowania. Dzięki wdrożeniu tych środków użytkownicy mogą wzmocnić swoje obronne przed atakami routingowymi i stworzyć bardziej bezpieczne środowisko dla transakcji w sieci Lightning.