Anche se la Lightning Network migliora significativamente la scalabilità e l’efficienza della blockchain di Bitcoin, non è priva delle sue sfide uniche. Uno dei problemi che rappresenta una minaccia considerevole per gli utenti è l’occorrenza degli attacchi di routing nella Lightning Network. Questo articolo si propone di svelare le complessità di questi attacchi, compresi i loro vari tipi, e offrire suggerimenti su come identificarli e mitigarli in modo efficace.

Comprensione degli Attacchi di Routing nella Lightning Network

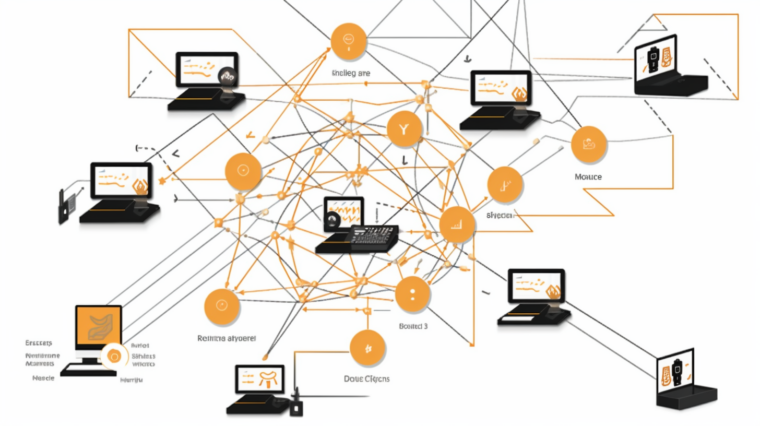

La Lightning Network, una soluzione di scaling di secondo livello per la blockchain di Bitcoin, ha reso possibili transazioni veloci ed economiche stabilendo una rete di canali di pagamento. Tuttavia, non è immune da potenziali minacce alla sicurezza come gli attacchi di routing, che coinvolgono utenti che sfruttano le debolezze del sistema di routing per il proprio vantaggio. Un esempio comune di attacco di routing è quando un partecipante imposta intenzionalmente commissioni di routing elevate, rendendo costoso per gli altri instradare i loro pagamenti attraverso i canali di quel partecipante, impedendo così alla Lightning Network di instradare pagamenti in modo efficace ed economico.

Il Meccanismo degli Attacchi di Routing

Gli utenti malintenzionati impiegano una serie di strategie per sfruttare le vulnerabilità o interrompere il sistema di instradamento dei pagamenti della Lightning Network. Le tattiche includono l’imposizione di costi di instradamento esorbitanti, la diffusione di informazioni o errori falsi nella rete e persino l’esecuzione di attacchi di prova per ottenere informazioni sull’architettura della rete e sul comportamento degli utenti. Queste azioni ingannevoli possono compromettere l’affidabilità e l’usabilità della Lightning Network, rendendo fondamentale che sviluppatori e utenti siano vigili e proattivi nel migliorare la sicurezza della rete.

Tipi Comuni di Attacchi di Routing nella Lightning Network

Ci sono diversi tipi di attacchi di routing di cui gli utenti dovrebbero essere consapevoli:

- Sniping delle commissioni di routing: In questo attacco, un nodo malintenzionato imposta commissioni di routing eccessive per un canale di pagamento che controlla, scoraggiando gli utenti dall’utilizzare la Lightning Network.

- Frode di pagamento probabilistica: Qui, un nodo malintenzionato afferma falsamente che un pagamento riuscito è stato fallito, riducendo l’efficienza della rete.

- Attacchi di intasamento dei canali: Un attore ostile blocca deliberatamente la liquidità in un canale di pagamento, rendendola non disponibile per gli utenti legittimi.

- Manipolazione del saldo: Un nodo malintenzionato crea intenzionalmente un canale sbilanciato, interrompendo le operazioni di rete.

- Flapping del percorso: In questo attacco, un nodo malintenzionato cambia frequentemente le restrizioni del suo canale o le strutture delle commissioni, rendendo difficile per gli altri trovare canali di pagamento affidabili.

- Attacchi Sybil: Un utente malintenzionato crea numerosi nodi fittizi nella rete, potenzialmente ingannando gli algoritmi di instradamento o eseguendo altri attacchi.

- Attacchi di instradamento Onion: Un nodo malintenzionato può cercare di deanonimizzare una transazione esaminando i dati di instradamento se fa parte del percorso, compromettendo la privacy del mittente, del destinatario e dell’importo trasferito.

Identificare ed Evitare gli Attacchi di Routing

Identificare gli attacchi di routing può essere difficile in quanto spesso coinvolgono attori malevoli che manipolano l’instradamento dei pagamenti per il proprio vantaggio. Tuttavia, questi attacchi mirano tipicamente a interrompere la funzionalità della rete o a trarre vantaggio in modo improprio dalle commissioni di routing. Possono manifestarsi come fallimenti di pagamento imprevisti, cambiamenti improvvisi nella liquidità del canale o commissioni di instradamento impreviste.

Gli strumenti per la sorveglianza della rete, le torri di controllo, la selezione del percorso e l’analisi del comportamento dei nodi possono aiutare a rilevare questi comportamenti malevoli. Ad esempio, le torri di controllo progettate per monitorare attività sospette possono diffondere transazioni di penalità e scrutare la blockchain per potenziali tentativi di chiudere il canale. Gli utenti possono anche migliorare la loro capacità di individuare le minacce di instradamento partecipando attivamente alla comunità della Lightning Network e imparando dagli attacchi precedenti.

Man mano che ti immergi nel mondo delle criptovalute, piattaforme come cryptoview.io possono fornire preziose informazioni e strumenti per monitorare i tuoi investimenti e rimanere aggiornato sulle ultime tendenze. Questa conoscenza, unita a un approccio vigile, può contribuire notevolmente a proteggere le tue transazioni da potenziali attacchi di routing.

Investi nella sicurezza delle tue criptovalute con cryptoview.ioAssicurare la protezione contro gli attacchi di routing è fondamentale per mantenere l’integrità e la sicurezza della Lightning Network. Ciò può essere raggiunto selezionando nodi fidati, diversificando i percorsi di instradamento, monitorando regolarmente l’attività del canale e tenendosi aggiornati con gli ultimi aggiornamenti del software. Implementando queste misure, gli utenti possono rafforzare le proprie difese contro gli attacchi di routing e favorire un ambiente più sicuro per le transazioni della Lightning Network.