Alors que le réseau Lightning améliore considérablement la scalabilité et l’efficacité de la blockchain Bitcoin, il n’est pas sans ses propres défis. Un problème majeur qui représente une menace considérable pour ses utilisateurs est l’apparition d’attaques de routage dans le réseau Lightning. Cet article vise à démystifier la complexité de ces attaques, y compris leurs différents types, et à fournir des informations sur la manière de les identifier et de les atténuer efficacement.

Comprendre les attaques de routage dans le réseau Lightning

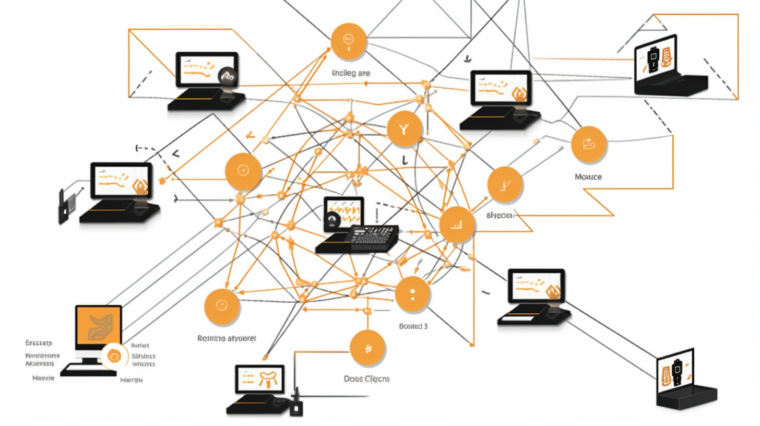

Le réseau Lightning, une solution de mise à l’échelle de la couche 2 pour la blockchain Bitcoin, a permis des transactions rapides et rentables en établissant un réseau de canaux de paiement. Cependant, il n’est pas à l’abri de menaces potentielles en termes de sécurité telles que les attaques de routage, qui consistent en l’exploitation de faiblesses du système de routage par les utilisateurs à des fins personnelles. Un exemple courant d’attaque de routage est lorsqu’un participant fixe délibérément des frais de routage élevés, rendant coûteux pour les autres d’acheminer leurs paiements via les canaux de ce participant, entravant ainsi la capacité du réseau Lightning à acheminer les paiements de manière efficace et abordable.

Le mécanisme des attaques de routage

Les utilisateurs malveillants emploient une multitude de stratégies pour exploiter les vulnérabilités ou perturber le système de routage des paiements du réseau Lightning. Les tactiques incluent l’imposition de coûts de routage exorbitants, la diffusion d’informations ou d’erreurs fausses dans le réseau, voire la réalisation d’attaques d’exploration pour obtenir des informations sur l’architecture du réseau et le comportement des utilisateurs. Ces actions trompeuses peuvent compromettre la fiabilité et l’utilisabilité du réseau Lightning, il est donc essentiel que les développeurs et les utilisateurs soient vigilants et proactifs dans l’amélioration de la sécurité du réseau.

Les types courants d’attaques de routage dans le réseau Lightning

Il existe plusieurs types d’attaques de routage dont les utilisateurs doivent être conscients :

- Sniping des frais de routage: Dans cette attaque, un nœud malveillant fixe des frais de routage excessifs pour un canal de paiement qu’il contrôle, dissuadant les utilisateurs d’utiliser le réseau Lightning.

- Fraude de paiement probabiliste: Ici, un nœud malveillant prétend faussement qu’un paiement réussi a échoué, réduisant l’efficacité du réseau.

- Attaques de blocage des canaux: Un acteur hostile bloque délibérément la liquidité dans un canal de paiement, le rendant indisponible pour les utilisateurs légitimes.

- Manipulation des soldes: Un nœud malveillant crée intentionnellement un canal déséquilibré, perturbant les opérations du réseau.

- Flapping de routage: Dans cette attaque, un nœud malveillant change fréquemment ses restrictions de canal ou ses structures de frais, rendant difficile pour les autres de trouver des canaux de paiement fiables.

- Attaques Sybil: Un utilisateur malveillant crée de nombreux nœuds fictifs dans le réseau, potentiellement en trompant les algorithmes de routage ou en exécutant d’autres attaques.

- Attaques de routage en oignon: Un nœud malveillant peut essayer de déanonymiser une transaction en examinant les données de routage si elle fait partie de l’itinéraire, compromettant ainsi la confidentialité de l’expéditeur, du destinataire et du montant transféré.

Identifier et éviter les attaques de routage

L’identification des attaques de routage peut être difficile car elles impliquent souvent des acteurs malveillants manipulant le routage des paiements à des fins personnelles. Cependant, ces attaques visent généralement à perturber la fonctionnalité du réseau ou à tirer profit de manière injuste des frais de routage. Elles peuvent se manifester sous la forme d’échecs de paiement inattendus, de changements soudains de liquidité des canaux ou de frais de routage imprévus.

Des outils de surveillance du réseau, des tours de garde, la sélection d’itinéraire et l’analyse du comportement des nœuds peuvent aider à détecter ces comportements malveillants. Par exemple, les tours de garde conçus pour surveiller les activités suspectes peuvent diffuser des transactions de pénalité et scruter la blockchain pour détecter d’éventuelles tentatives de fermeture du canal. Les utilisateurs peuvent également améliorer leur capacité à détecter les menaces de routage en participant activement à la communauté du réseau Lightning et en tirant des enseignements des attaques précédentes.

Alors que vous plongez plus profondément dans le monde des cryptomonnaies, des plateformes comme cryptoview.io peuvent fournir des informations précieuses et des outils pour surveiller vos investissements et vous tenir au courant des dernières tendances. Cette connaissance, associée à une approche vigilante, peut contribuer grandement à protéger vos transactions contre les éventuelles attaques de routage.

Investissez dans la sécurité de vos cryptos avec cryptoview.ioAssurer la protection contre les attaques de routage est essentiel pour maintenir l’intégrité et la sécurité du réseau Lightning. Cela peut être réalisé en sélectionnant des nœuds de confiance, en diversifiant les chemins de routage, en surveillant régulièrement l’activité des canaux et en restant à jour avec les dernières mises à jour logicielles. En mettant en œuvre ces mesures, les utilisateurs peuvent renforcer leurs défenses contre les attaques de routage et favoriser un environnement plus sûr pour les transactions du réseau Lightning.