Aunque la Red Lightning mejora significativamente la escalabilidad y eficiencia de la cadena de bloques de Bitcoin, no está exenta de su conjunto único de desafíos. Uno de los problemas que plantea una amenaza considerable para sus usuarios es la aparición de ataques de enrutamiento en la Red Lightning. Este artículo tiene como objetivo desentrañar las complejidades de estos ataques, incluyendo sus diversos tipos, y ofrecer ideas sobre cómo identificarlos y mitigarlos de manera efectiva.

Comprender los ataques de enrutamiento en la Red Lightning

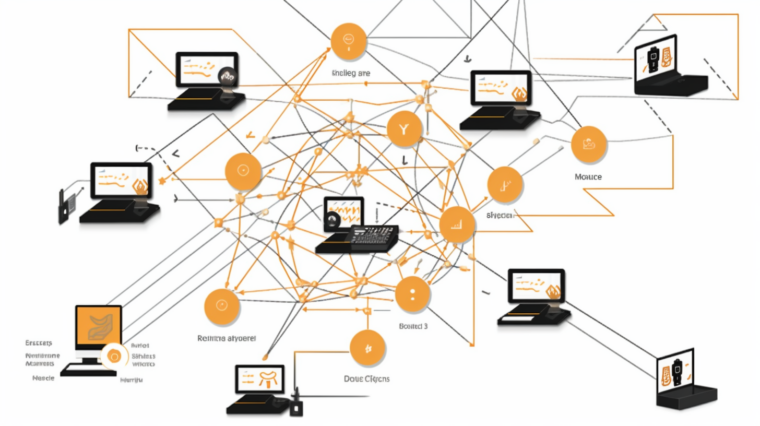

La Red Lightning, una solución de escalado de capa 2 para la cadena de bloques de Bitcoin, ha facilitado transacciones rápidas y económicas mediante el establecimiento de una red de canales de pago. Sin embargo, no está exenta de posibles amenazas de seguridad, como los ataques de enrutamiento, que implican que los usuarios aprovechen las debilidades del sistema de enrutamiento para obtener beneficios personales. Un ejemplo común de un ataque de enrutamiento es cuando un participante establece intencionalmente tarifas de enrutamiento altas, lo que hace que sea costoso para otros enrutar sus pagos a través de los canales de ese participante, dificultando así la capacidad de la Red Lightning para enrutar pagos de manera efectiva y asequible.

El mecanismo de los ataques de enrutamiento

Los usuarios malintencionados emplean una variedad de estrategias para aprovechar las vulnerabilidades o interrumpir el sistema de enrutamiento de pagos de la Red Lightning. Las tácticas incluyen imponer costos de enrutamiento exorbitantes, difundir información o errores falsos en la red e incluso realizar ataques de sondeo para obtener información sobre la arquitectura de la red y el comportamiento del usuario. Estas acciones engañosas pueden comprometer la confiabilidad y la usabilidad de la Red Lightning, por lo que es crucial que los desarrolladores y los usuarios estén atentos y sean proactivos para mejorar la seguridad de la red.

Tipos comunes de ataques de enrutamiento en la Red Lightning

Existen varios tipos de ataques de enrutamiento de los que los usuarios deben estar conscientes:

- Ataque de caza de tarifas de enrutamiento: En este ataque, un nodo malintencionado establece tarifas de enrutamiento excesivas para un canal de pago que controla, lo que disuade a los usuarios de utilizar la Red Lightning.

- Fraude de pago probabilístico: Aquí, un nodo malintencionado afirma falsamente que un pago exitoso fue fallido, lo que reduce la eficiencia de la red.

- Ataques de bloqueo de canal: Un actor hostil bloquea intencionalmente la liquidez en un canal de pago, lo que lo hace no disponible para usuarios legítimos.

- Manipulación de saldo: Un nodo malintencionado crea intencionalmente un canal desequilibrado, lo que interrumpe las operaciones de la red.

- Fluctuación de rutas: En este ataque, un nodo malintencionado cambia frecuentemente sus restricciones de canal o estructuras de tarifas, lo que dificulta que otros encuentren canales de pago confiables.

- Ataques de Sybil: Un usuario malintencionado configura numerosos nodos ficticios en la red, lo que potencialmente engaña a los algoritmos de enrutamiento o ejecuta otros ataques.

- Ataques de enrutamiento de cebolla: Un nodo malintencionado puede intentar desanonimizar una transacción examinando los datos de enrutamiento si es parte de la ruta, comprometiendo la privacidad del remitente, el receptor y la cantidad transferida.

Identificación y prevención de ataques de enrutamiento

Identificar los ataques de enrutamiento puede ser un desafío, ya que a menudo implican que actores malintencionados manipulen el enrutamiento de pagos para obtener beneficios personales. Sin embargo, estos ataques suelen tener como objetivo interrumpir la funcionalidad de la red o obtener ganancias injustas de las tarifas de enrutamiento. Pueden manifestarse como fallas de pago inesperadas, cambios repentinos en la liquidez del canal o tarifas de enrutamiento imprevistas.

Herramientas de vigilancia de red, torres de vigilancia, selección de ruta y análisis de comportamiento de nodo pueden ayudar a detectar estos comportamientos maliciosos. Por ejemplo, las torres de vigilancia diseñadas para monitorear actividades sospechosas pueden transmitir transacciones de penalización y examinar la cadena de bloques en busca de posibles intentos de cerrar el canal. Los usuarios también pueden mejorar su capacidad para detectar amenazas de enrutamiento al participar activamente en la comunidad de la Red Lightning y aprender de ataques anteriores.

A medida que te adentres más en el mundo de las criptomonedas, plataformas como cryptoview.io pueden proporcionar información valiosa y herramientas para monitorear tus inversiones y mantenerte actualizado sobre las últimas tendencias. Este conocimiento, junto con un enfoque vigilante, puede ser de gran ayuda para proteger tus transacciones de posibles ataques de enrutamiento.

Invierte en la seguridad de tus criptomonedas con cryptoview.ioAsegurar la protección contra los ataques de enrutamiento es vital para mantener la integridad y seguridad de la Red Lightning. Esto se puede lograr seleccionando nodos de confianza, diversificando las rutas de enrutamiento, monitoreando regularmente la actividad del canal y manteniéndote al día con las últimas actualizaciones de software. Al implementar estas medidas, los usuarios pueden fortalecer sus defensas contra los ataques de enrutamiento y fomentar un entorno más seguro para las transacciones en la Red Lightning.