Während das Lightning-Netzwerk die Skalierbarkeit und Effizienz der Bitcoin-Blockchain erheblich verbessert, ist es nicht ohne seine einzigartigen Herausforderungen. Ein solches Problem, das eine erhebliche Bedrohung für seine Benutzer darstellt, ist das Auftreten von Routing-Angriffen im Lightning-Netzwerk. Dieser Artikel zielt darauf ab, die Komplexität dieser Angriffe, einschließlich ihrer verschiedenen Arten, zu entschlüsseln und Einblicke darüber zu bieten, wie sie effektiv erkannt und abgewehrt werden können.

Verständnis von Routing-Angriffen im Lightning-Netzwerk

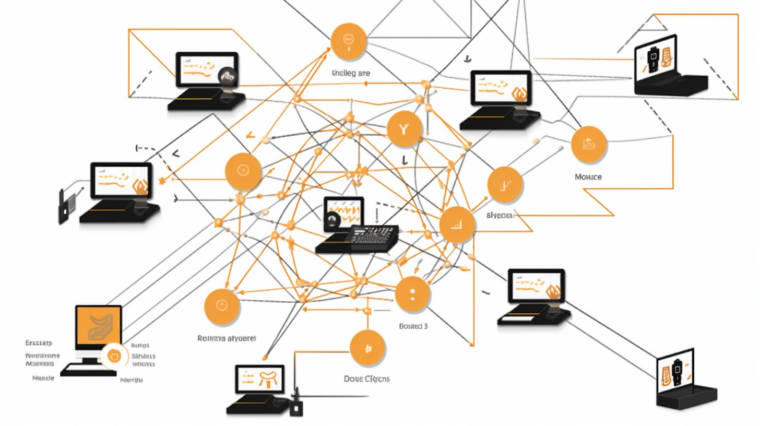

Das Lightning-Netzwerk, eine Layer-2-Skalierungslösung für die Bitcoin-Blockchain, hat durch den Aufbau eines Netzwerks von Zahlungskanälen schnelle und kostengünstige Transaktionen ermöglicht. Es ist jedoch nicht immun gegen potenzielle Sicherheitsbedrohungen wie Routing-Angriffe, bei denen Benutzer Schwachstellen im Routing-System zum eigenen Vorteil ausnutzen. Ein häufiges Beispiel für einen Routing-Angriff ist, wenn ein Teilnehmer absichtlich hohe Routing-Gebühren festlegt, wodurch es für andere teuer wird, ihre Zahlungen über die Kanäle dieses Teilnehmers zu routen und die Fähigkeit des Lightning-Netzwerks, Zahlungen effektiv und kostengünstig zu routen, beeinträchtigt wird.

Der Mechanismus von Routing-Angriffen

Bösartige Benutzer setzen eine Vielzahl von Strategien ein, um Schwachstellen auszunutzen oder das Zahlungs-Routing-System des Lightning-Netzwerks zu stören. Taktiken umfassen die Erhebung überhöhter Routing-Kosten, die Verbreitung falscher Informationen oder Fehler im Netzwerk und sogar das Durchführen von Sondierungsangriffen, um Einblicke in die Netzwerkarchitektur und das Benutzerverhalten zu gewinnen. Diese betrügerischen Handlungen können die Zuverlässigkeit und Benutzerfreundlichkeit des Lightning-Netzwerks beeinträchtigen, daher ist es für Entwickler und Benutzer wichtig, wachsam und proaktiv die Netzwerksicherheit zu verbessern.

Gängige Arten von Routing-Angriffen im Lightning-Netzwerk

Es gibt mehrere Arten von Routing-Angriffen, über die Benutzer informiert sein sollten:

- Routing-Gebühren-Sniping: Bei diesem Angriff legt ein bösartiger Knoten überhöhte Routing-Gebühren für einen von ihm kontrollierten Zahlungskanal fest, um Benutzer davon abzuhalten, das Lightning-Netzwerk zu nutzen.

- Probabilistischer Zahlungsbetrug: Hier behauptet ein bösartiger Knoten fälschlicherweise, dass eine erfolgreiche Zahlung erfolglos war, was die Effizienz des Netzwerks verringert.

- Channel-Jamming-Angriffe: Ein feindseliger Akteur sperrt absichtlich die Liquidität in einem Zahlungskanal, sodass er für legitime Benutzer nicht verfügbar ist.

- Bilanzmanipulation: Ein bösartiger Knoten erstellt absichtlich einen unausgeglichenen Kanal, um den Betrieb des Netzwerks zu stören.

- Route-Flapping: Bei diesem Angriff ändert ein bösartiger Knoten häufig seine Kanalbeschränkungen oder Gebührenstrukturen, sodass es für andere schwer ist, zuverlässige Zahlungskanäle zu finden.

- Sybil-Angriffe: Ein bösartiger Benutzer richtet zahlreiche fiktive Knoten im Netzwerk ein, um Routing-Algorithmen möglicherweise in die Irre zu führen oder andere Angriffe auszuführen.

- Onion-Routing-Angriffe: Ein bösartiger Knoten kann versuchen, eine Transaktion zu de-anonymisieren, indem er die Routing-Daten untersucht, wenn er Teil der Route ist, was die Privatsphäre des Absenders, des Empfängers und des übertragenen Betrags gefährdet.

Routing-Angriffe erkennen und vermeiden

Das Erkennen von Routing-Angriffen kann eine Herausforderung sein, da sie oft darauf abzielen, dass schlechte Akteure das Zahlungs-Routing zum eigenen Vorteil manipulieren. Diese Angriffe zielen jedoch in der Regel darauf ab, die Funktionalität des Netzwerks zu stören oder von Routing-Gebühren unfair zu profitieren. Sie können sich als unerwartete Zahlungsfehler, plötzliche Änderungen der Kanalliquidität oder unvorhergesehene Routing-Gebühren manifestieren.

Tools zur Netzwerküberwachung, Watchtowers, zur Routenauswahl und zur Analyse des Knotenverhaltens können dazu beitragen, diese bösartigen Verhaltensweisen zu erkennen. Zum Beispiel können Watchtowers, die darauf ausgelegt sind, verdächtige Aktivitäten zu überwachen, Straftransaktionen senden und die Blockchain auf mögliche Versuche prüfen, den Kanal zu schließen. Benutzer können auch ihre Fähigkeit verbessern, Routing-Bedrohungen zu erkennen, indem sie aktiv an der Lightning-Netzwerk-Community teilnehmen und aus früheren Angriffen lernen.

Beim Eintauchen in die Welt der Kryptowährungen können Plattformen wie cryptoview.io wertvolle Einblicke und Tools bieten, um Ihre Investitionen zu überwachen und über die neuesten Trends auf dem Laufenden zu bleiben. Dieses Wissen, gepaart mit einer wachsamen Herangehensweise, kann dazu beitragen, Ihre Transaktionen vor möglichen Routing-Angriffen zu schützen.

Investieren Sie in Ihre Kryptosicherheit mit cryptoview.ioEs ist wichtig, sich gegen Routing-Angriffe zu schützen, um die Integrität und Sicherheit des Lightning-Netzwerks zu gewährleisten. Dies kann erreicht werden, indem vertrauenswürdige Knoten ausgewählt, Routing-Pfade diversifiziert, die Aktivität der Kanäle regelmäßig überwacht und die neuesten Software-Updates verfolgt werden. Durch die Umsetzung dieser Maßnahmen können Benutzer ihre Verteidigung gegen Routing-Angriffe stärken und eine sicherere Umgebung für Lightning-Netzwerktransaktionen schaffen.